В 14 городах задержали предполагаемых хакеров одной из старейших и наиболее агрессивных группировок REvil. Основанием стал запрос из США и требование Байдена. Что известно о группировке и операции против нее — разбирался РБК

Фото: ЦОС ФСБ РФ

Что известно к 16:30 мск

- В субботу, 15 января, Тверской районный суд Москвы арестовал двух задержанных, которых подозревают в членстве в REvil. Михаил Головачук и Руслан Хансвяров останутся под стражей как минимум два месяца, до 13 марта.

- Позже такая же мера пресечения и на тот же срок была определена для еще одного задержанного — Дмитрия Коротаева.

- Накануне вечером суд отправил в СИЗО двух других подозреваемых по этому делу — Романа Муромского и Андрея Бессонова. В базе суда содержится информация о еще четырех подозреваемых: Дмитрии Коротаеве, Алексее Малоземове, Данииле Пузыревском и Артеме Заеце. Таким образом, пока известно о восьми подозреваемых по делу REvil.

Что произошло

В пятницу, 14 января, ФСБ отчиталась о пресечении деятельности преступного сообщества, члены которого с помощью вредоносных программ похищали деньги со счетов иностранных граждан и компаний. Речь идет о группировке REvil, и в результате действий спецслужбы и МВД она «прекратила существование», а ее информационная структура была «нейтрализована», уверены в ведомстве.

Video

Следственные действия прошли по 25 адресам в Москве, Санкт-Петербурге, Московской, Ленинградской и Липецкой областях; были установлены 14 членов группы, сообщили в ФСБ. В ходе обысков было изъято более 426 млн руб., в том числе в криптовалюте, $600 тыс., €500 тыс., 20 автомобилей премиум-класса, а также компьютерная техника и криптокошельки, которые использовались для совершения преступлений.

«Основанием для разыскных мероприятий послужило обращение компетентных органов США», — уточнили в ФСБ. Именно они сообщили российским правоохранительным органам о лидере преступного сообщества и посягательствах на информационные ресурсы «зарубежных высокотехнологичных компаний», в том числе путем «шифрования информации и вымогательства денежных средств за ее дешифрование».

«Пожалуй, это одна из самых значимых операций специальных служб России в области борьбы с киберпреступностью за последние годы», — сказал РБК руководитель Центра мониторинга и реагирования на инциденты ИБ Jet CSIRT компании «Инфосистемы Джет» Алексей Мальнев.

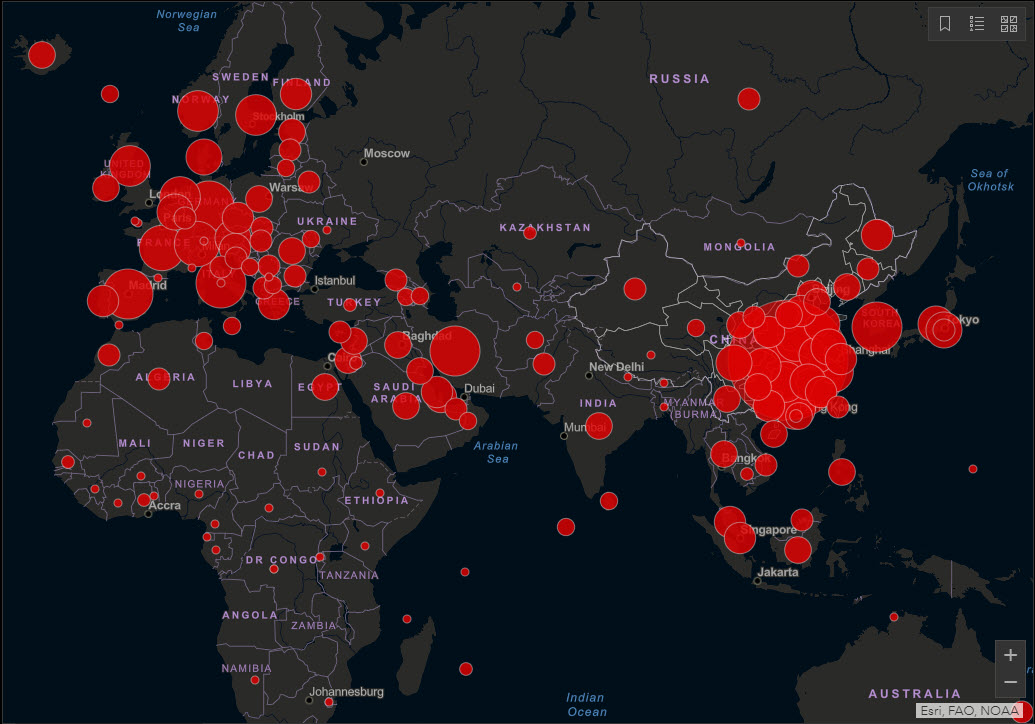

Что такое REvil и в чем она замешана

«Группа REvil являлась одним из старейших и самых агрессивных игроков на рынке программ-вымогателей» и ее деятельность «стала одной из основных причин впечатляющего роста рынка программ-вымогателей», пояснили в Group IB. Хотя REvil фактически ликвидирована, у них остались продолжатели и партнеры, использующие их тактики и техники, подчеркнули в компании.

Оператор REvil утверждал, что выручка группы за 2020 год составила $100 млн; это делает ее наиболее успешной хакерской группировкой, говорилось в отчете «Лаборатории Касперского».

Среди жертв REvil были, например, один из ключевых партнеров Apple — компания Quanta Computer, крупнейший производитель мяса в мире JBS Foods, ИT-гигант Acer и поставщик MSP-решений Kaseya, управляющий компьютерными сетями тысяч мелких компаний без собственных ИТ-департаментов.

«Группировка REvil является автором множества нашумевших киберинцидентов и оставила значительный след в истории киберпреступлений», — сказал РБК Мальнев. Он отметил, что группа «внимательно подходила к выбору жертв»: «Прежде всего, мошенники заинтересованы в атаках на крупные компании, так как они в состоянии заплатить выкуп в несколько десятков или сотен миллионов долларов».

REvil была одной из самых известных группировок, занимающихся вымогательством по модели RaaS (Ransomware-as-a-Service, «программа-вымогатель как услуга»), сказал РБК основатель сервиса разведки утечек данных и мониторинга даркнета DLBI Ашот Оганесян. RaaS-платформа — это ПО, шифрующее данные жертвы и сливающее их на сервера злоумышленников, плюс инфраструктура ведения переговоров с жертвой и приема/отмывки платежей. Владельцы Raas-платформы сдают ее в аренду своим партнерам, которые уже осуществляют взлом сетей и «заносят» туда вирус-шифровальщик, объяснил Оганесян.

Что предшествовало разгрому группы

Тема кибератак хакеров из России поднималась на переговорах президентов России и США начиная с лета прошлого года. Джо Байден потребовал от Владимира Путина пресечь деятельность вымогателей и выразил уверенность, что власти России знают, кто стоит за атаками.

В июле прошлого года, через несколько дней после очередного такого разговора, было обнаружено полное отключение инфраструктуры группировки REvil: «Речь шла о целой сети обычных и даркнет-сайтов, которые используются для переговоров о выкупе, отправки похищенных у жертв данных и внутренней инфраструктуры вымогателя», — рассказал Мальнев. Стали недоступны также блог и «техподдержка» REvil, а на теневых хакерских форумах заблокировали аккаунт представителя REvil — такое бывает, если есть риск задержания владельца учетной записи, говорил заместитель руководителя «Лаборатории компьютерной криминалистики» Group-IB Олег Скулкин.

Доподлинно неизвестно, что к этому привело, но Reuters писал, что спецслужбы США могли взломать и взять под контроль сервера группы, завладев универсальным ключом дешифрования, который позволял зараженным через Kaseya компаниям восстанавливать свои файлы без выкупа. После этого, по информации агентства, REvil попыталась восстановить свою инфраструктуру из резервных копий, перезапустив некоторые внутренние системы и предполагая, что они не скомпрометированы. В действительности они уже могли находиться под контролем властей, напомнили в Group IB.

«Существует также предположение, что злоумышленники могли оставить след при проведении крупнейшей атаки на Kaseya, поэтому для перестраховки ушли в тень. Предполагалось также, что отключение может быть связано с перегруппировкой киберпреступников в целях строительства более мощной и обширной площадки для проведения атак», — рассказал Мальнев.

В ноябре Федеральное бюро расследований США объявило в розыск 28-летнего россиянина Евгения Полянина, которого считает причастным к деятельности REvil. Госдеп США предложил вознаграждение до $10 млн за любую информацию, которая поможет установить лидеров и участников группировки.

Что известно о задержанных

К вечеру 14 января стали известны имена двоих задержанных в Москве — это Роман Муромский и Андрей Бессонов. Тверской суд Москвы по ходатайству следственного департамента МВД, который расследует дело, заключил их под стражу.

На странице Муромского во «ВКонтакте» написано, что он в 2012 году окончил «Станкин». РБК поговорил с несколькими его однокурсниками.

«Он работал в сфере ИT. Во времена студенчества создавал сайты. Не знаю, мог ли он быть связан с хакерами, — рассказала РБК однокурсница Романа Муромского Мария. — Мы учились вместе, жили в общежитии, близко общались в одной компании. Я, как и его бывшие девушки, не могу поверить в реальность происходящего. Его близкие друзья, с которыми он общался последнее время, вообще в шоке. Они его потеряли и полтора дня разыскивали по моргам и больницам. Никто из нас ничего не знал про это. И нам сложно поверить, что это правда».

«Узнал пару часов назад от общих друзей. Очень удивился. В студенческие времена нередко общались, тем более что жили в одном студенческом общежитии, но после практически не пересекались. Говорил, что занимался разработкой ПО, вроде на фрилансе, точно не помню. В целом довольно умный парень, но прямо гениального в нем я не заметил. Был довольно ушлый, но в целом честный, по крайней мере с друзьями. Мог или не мог, я даже не знаю», — сообщил РБК еще один его знакомый, Андрей.

«Знаю, что он еще со студенческих лет работал в ИT. Ни о какой его связи с хакерами никогда не слышал и не подозревал, так как со стороны это был обычный парень, без каких-либо ярко выраженных странностей, ничем не выдающийся, но в целом приятный, поэтому я был немного шокирован, когда узнал о происходящем», — рассказал РБК знакомый Муромского, пожелавший сохранить анонимность.

Еще один однокурсник Муромского сомневается, что он причастен к группировке. По его словам, Муромский занимался версткой сайтов, интересовался программированием.

Почему хакеров решили преследовать по нетипичной статье

Оба фигуранта — подозреваемые по ч. 2 ст. 187 УК (неправомерный оборот средств платежей в составе организованной группы), по этому составу преследуют за изготовление, приобретение, сбыт поддельных платежных карт, распоряжений о переводе денег, других документов и средств приема, выдачи, перевода денежных средств. Подозреваемым грозит до семи лет колонии.

Традиционно за взлом компьютерной инфраструктуры преследуют по ст. 272 и 273 УК, за вымогательство — по ст. 163 УК, а за создание или участие в преступном сообществе — по ст. 210.

Из формулировки подозрения следует, что, вероятно, все задержанные являются номиналами для проведения платежей, низшим звеном преступного сообщества, заявил РБК основатель компании ChronoPay Павел Врублевский. Ст. 187 УК, по его словам, описывает деятельность таких номиналов, или, в хакерской терминологии, дропов. «Смысл статьи в том, что человек осуществил перевод денежных средств, заведомо зная, что смысл операции иной, нежели формально заявленный. К примеру, человек переводит $1 тыс. «в долг», а на самом деле это платеж за бизнес-услугу или, как в данном случае, проведение платежей от киберпреступности. Уникальной особенностью статьи является то, что она не имеет нижнего порога суммы — то есть преступление считается совершенным, даже если сумма перевода составила 100 руб.», — сказал Врублевский.

Возможно, среди задержанных есть участники группы более высокого уровня; вменение только такого состава указывает на то, что «следствие еще не получило иных доказательств, кроме того, что эти лица незаконно перечисляли деньги», считает Врублевский: «Чтобы не наломать дров, сначала применили редкую статью, взяв всех разом как дропов, а потом уже точно распределят роли, кто и правда был просто дроп, а кто нет».

Следствие пошло по такому пути в связи со «сверхрезонансным» и международным характером дела, полагает Врублевский. «Если бы это был внутрироссийский вопрос — им бы вменили все сразу и потом бы разобрались. Но тут распределенная группа, по которой ранее были аресты за рубежом, само расследование идет вообще совместно с ФБР США, то есть все шаги продумываются сразу с учетом всех аспектов права, в том числе международного».

Как задержание хакеров скажется на отношениях с США

В плане отношений России и США разгром REvil может быть незначительным на первый взгляд событием, которое приведет к значительным последствиям, считает программный директор клуба «Валдай», программный директор Российского совета по международным делам, доцент МГИМО Иван Тимофеев.

«С политической точки зрения это хорошо, потому что показывает, что договоренности по киберпроблематике, которые были достигнуты Байденом и Путиным в Женеве, работают. Как минимум с российской стороны есть стремление обезвреживать группировки, которые наносят ущерб, в том числе и США. Американцы очень избирательно и узко подходили к вопросу о сотрудничестве по киберпроблематике, отказывались сотрудничать по более широкому кругу вопросов, был скепсис. И это событие показывает, что есть определенный результат», — сказал РБК Тимофеев.

«Сейчас отношения России и США достаточно напряжены, и тот факт, что помимо разногласий у нас есть еще и определенные точки сотрудничества и есть достижения в этой области, — это хорошо. Это не может переломить негативных трендов, которые есть сейчас, не может убедить американцев принять нашу точку зрения по НАТО или другим вопросам, но вносит свой позитивный вклад», — добавил эксперт.

Маргарита Алехина,

Екатерина Ясакова,

Анна Балашова,

Любовь Порываева,

Алена Прохоренко,

Евгения Лебедева

Источник: rbc.ru